Android提取概念介紹

本系列文章主要協助鑑識人員熟悉Cellebrite UFED 4PC提供的Android資料提取工具

Android 檔案系統加密機制

為加強用戶資料的保護,最早從 Android 4.4 版本開始,裝置上的使用者資料導入了「對稱式加密(Symmetric Encryption)」的加密方式保護。 加密機制一旦啟用,所有使用者產生的資料在將其提交到儲存空間之前都會自動加密,並且所有資料讀取都會回到系統之前自動解密完成。 加密機制確保即使未經授權的一方試圖讀取資料,也只能取得到無法辨識的亂碼內容。

Android 作業系統基本架構 – 開機流程與分區說明

裝置開機後進到 Android 作業系統有一連串的過程,每一個環節都是為了確保裝置的安全性。本篇文章會針對開機驗證 (Verified Boot) 是如何確保開機過程執行的每一個程式皆來至於合法來源,另外也會說明 BootRom 與 Partitions 在開機過程的順序與賦予的功能。透過本篇的說明,最後就可以理解 Rooting 與 Unlock Bootloader 的差異。

使用 Python Script 解析 Android APP 使用紀錄 – usagestats

在一般的數位鑑識過程,都希望可藉由提取 APP 所產生的資料,如照片或聊天內容,找出關鍵證據。但行動裝置除了使用者操作 APP 時所產生的內包含著重要資料外,系統本身也會追蹤並記錄使用者與 APP 互動歷程,以提供最佳的使用者體驗。本篇說明了如何使用 Python Script 解析 usagestats 資料夾內的檔案。

Batch 自動備份與安裝 Split APKs 應用程式套件

批次檔(英語:Batch file),在DOS、OS/2、微軟視窗系統中,是一種用來當成手稿語言運作程式的檔案,若善用 Batch 功能可自動化並簡化 Windows 系統下日常的作業。本篇將介紹如何使用 Batch 自動下載與安裝 Split APKs ,原本繁雜的流程可大幅簡化並增高提取成功率。

如何備份與安裝 Android Split APKs 應用程式套件

有鑒於近期許多鑑識同仁反應,依 Cellebrite APK Downgrade深入探討 v 1.1 文章內的說明,在進行 Android APK Downgrade 後,當重新安裝備份出之多個 APK 檔案回裝置時常常會失敗,本篇內容將介紹兩個模式取代原有 adb 指令安裝方式,可大幅提升安裝 App 之成功性。

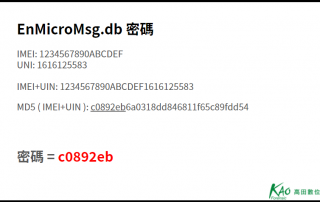

如何破解 Android WeChat 資料庫

微信 (WeChat) App 在 Android 平台上採取不同於 iOS 資料保護方式,為提供更安全的資料防護,Android 平台上會採加密方式儲存 EnMicroMsg.db 資料庫 (該資料庫內有所有的對話內容);而在 iOS 平台上則套用 Apple 既有的 File Based Encryption 加密機制保護,並不會針對資料庫做額外的加密處理。

Cellebrite UFED 華為裝置提取實戰守則

Cellebrite 在 UFED 7.8 版本已針對 Kirin 裝置提供了 Decrypting Bootloader 提取機制,可做到物理提取上鎖的 FDE 裝置。而 Cellebrite UFED 在 7.30 版本導入了另一項領先業界的取證技術,使鑑識人員能夠從配備 Kirin 晶片組且採用 FBE 的華為旗艦裝置上,執行 Full File System (FFS) 完整檔案系統提取。本篇文章詳細說明不同提取方式如何對應到各種不同等級的華為裝置。

Cellebrite APK Downgrade 深入探討 – Rev. 1.1

如在檔案系統提取所述,APK降版是不得不的提取模式,在其它提取模式皆無法成功後,最後才考量採用APK Downgrade。因降版有一定的風險,早期若操作過程不慎失敗,可能會導致無法再次進行降版提取.本篇主要介紹 Android App Bundle,如何透過 adb 指令集備份 aab 檔案,並在 APK Downgrade 後恢復原本安裝之 APP。

EDL Extraction物理提取說明

Cellebrite提供多種物理提取方式,大致上可以分為三大類型,ADB、Recovery、Bootloader。而EDL是針對Qualcomm晶片組設計的物理提取模式,該模式除了可以繞過螢幕鎖外,FDE加密裝置也可透過bootloader漏洞進行解密提取,是鑑識人員必須熟悉的進階提取模式之一。

EDL提取 – EDL Extraction FAQ

基本EDL提取概念介紹,本FAQ包含了non-decrypting、decrypting提取概念說明及基本理論。Cellebrite的Decrypting EDL模式是否可以提取加密的裝置? 最後說明了螢幕鎖與Secure Startup的差異與該加密方式的限制與衝擊。

Cellebrite 4PC 物理提取 – Physical Extraction

了解Android現有的三種內容加密機制,FDE、Secure Startup與FBE。並說明Cellebrite的ADB、Bootloader與Decrypting Bootloader的物理提取優劣勢。掌握基本概念讓鑑識過程更加精準與迅速。

Cellebrite 4PC – Android檔案系統提取簡介

Cellebrite 4PC支援以下三種檔案系統提取方式,Android Backup,APK Downgrade,ADB。本文章介紹三種提取方式,及與adb指令的關聯性。

Cellebrite 4PC Android提取功能簡述

Android手機資料提取方式,與iOS相較下,都較為複雜。原因在於廠牌與型號眾多,OS版本更新速度不一。另外,Android手機處理器(CPU)就有四大品牌,Qualcomm、MTK、Exynos、Kirin,而每個品牌在不同規格的手機又有不同等級的CPU對應。

Cellebrite LockPick 繞鎖功能

隨著Android作業系統升版與安全修補程式快速發布,手機取證領域在過去幾年中發生了巨大變化。 尤其在安全性更新上,每次修正後會讓硬體加密功能更加難以破解。而隨著手機與平板的價錢普及化,一個同時人擁有新舊版本的Android裝置已為常態。這代表若要建立一個犯罪側寫,使用多面向的技術與提取格式會是日常的一環。